SIF : Ejercicio 4.17

25 feb 2011

Publicado por Alberto en 10:25 a. m. 0 comentarios

Etiquetas: SIF : Ejercicio 4.17

SIF : Ejercicio 4.16 Cifrado híbrido

Vamos a realizar un cifrado híbrido.

Vamos a cifrar de manera simétrica un documento de 3 o 4 megas, para ello utilizamos el comando “gpg –symmetric --armor NOMFICH” y cuando nos solicite la contraseña le indicamos la contraseña que queramos.

Ponemos en la línea de comando eso y nos pregunta la contraseña, la repetimos y ya está. Una vez finalizado, nos aparece en el escritorio un archivo con seguridad como se ve en la imágen.

El siguiente paso es guardar dicha contraseña en un fichero de texto y cifrarlo mediante la clave publica de nuestro compañero (“gpg –recipient EMAILCOMPAÑERO –encrypt FICHERO_CON_PW”)

Hemos creado un archivo .odt y en el hemos introducido la contraseña.

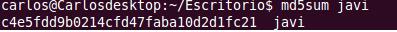

Luego nos vamos a la línea de comando y escribimos lo que vemos abajo.

Le enviamos los 2 ficheros cifrados a nuestro compañero.

Le he enviado los 2 documentos a javi, y él los a abierto y y a podido ver el archivo que le e enviado.

Publicado por Alberto en 10:05 a. m. 0 comentarios

Etiquetas: SIF : Ejercicio 4.16 Cifrado híbrido

Jommla: practica 3

22 feb 2011

Nos vamos a extensoines y de aquí a Gestor de módulos.

Una vez aquí le tenemos que dar a el botón nuevo.

Cuando le das al botón nuevo, te sale esta ventana con las diferentes opciones que puedes elegir de módulos.

Yo he elegido esta opción.

Luego nos metemos en la misma ventana que antes, pero en vez de selecionar la opción de ruta de acceso, selecionamos la opción buscar, como se aprecia abajo.

Luego se nos abre esta ventana en la cual elegimo donde queremos que se nos muestre, le ponemos un nombre y si queremos que nos salga una frase en el lugar donde tenemos que poner lo que queremos buscar, lo rellenamos como nosotros queramos y aplicamos y guardamos.

Publicado por Alberto en 1:48 p. m. 0 comentarios

Etiquetas: Jommla: practica 3

SIF: Ejercicio 4.14

18 feb 2011

Vamos a realizar un cifrado asimétrico con la herramienta gpg. Vamos a realizar unos cuantos pasos:

1. Creación de nuestra clave privada: “gpg --gen-key”. Uilizar la clave de cifrado (2) DSA y Elgamal. Dar un tamaño de clave de 2048 y una duración de la clave de 2 meses.Rellenar con vuestros datos y vuestra cuenta de correo real.

Una vez puesto le v de vale, te salen lo siguiente.

2. Comprobación de las claves existentes en nuestro sistema (para comprobar que la hemos creado bien): Vale tanto la instrucción “gpg -k” como “gpg -list-keys”

3. Saber como sacar la huella de nuestra clave para que el resto de personas sepan como verificar nuestra clave: “gpg --fingerprint CLAVE”. CLAVE la sacaremos de la clave que nos muestra al ejecutar las claves existentes en nuestro sistema.

Tenemos que sustitur la palabra CLAVE, por nuestra clave pública y una vez echo te sale esto.

4. exportar la clave para que otros usuarios puedan enviarnos mensajes con dicha clave pública y nosotros podamos descifrarlos usando nuestra clave privada. Lo exportaremos en formato ascii utilizando : “gpg -a --export NOMBRECLAVE > fichero.asc.pub“.

5. enviar la clave a un compañero y recoger la del compañero .Indicarle la clave para verificarla.

Buscamos el documento que hemos creado y lo enviamos por correo.

6. introducir en nuestro sistema la clave publica de nuestro compañero de manera manual:”gpg --import CLAVECOMPAÑERO.ASC.PUB”. Para comprobar que la huella es la correcta utilizar “gpg -fingerprint clave”

y lo hemos comprovado y sale lo siguiente.

7. enviar a un compañero un mensaje cifrado con su clave pública ( “gpg --recipient CORREOCOMPAÑERO -- encrypt FICHERO_A_CIFRAR”) para que lo descifre.

Yo se lo e enviado a javi y le lo que yo he cifrado.

El archivo de arriba era el original y al hacer lo que he echo con la linea de comandos me sale el de abajo.

Publicado por Alberto en 11:50 a. m. 0 comentarios

Etiquetas: SIF: Ejercicio 4.14

SIF: Ejercicio 4.13

En un sistema de clave asimétrica o de clave pública con 12 personas:

- ¿Cuántas claves hacen falta en total?

- ¿Cuántas claves necesita cada usuario?

- ¿Sabrías sacar la formula de cuantas claves hacen falta para N usuarios?

Publicado por Alberto en 11:24 a. m. 0 comentarios

Etiquetas: SIF : Ejercicio 4.13

SIF: Ejercicio 4.12

Primero tenemos que crear una carpeta en la que metamos el docuemnto .asc que se nos ha creado.

Una vez echo esto nos metemos en la línea de comados y ponemos lo siguiente.

Y una vez as puesto eso, entras en la carpeta de cifrado y se ha creado un documento txt, lo abres y te sale esto:

Publicado por Alberto en 10:23 a. m. 0 comentarios

Etiquetas: SIF : Ejercicio 4.12

SIF: Ejercicio 4.11

Lo primero que tenemos que hacer es decargarnos el fichero que nos a mandado el profesor, y yo lo he puesto en el escritorio. Luego he abierto la líne de comandos y he puesto: "$ gpg -c Documento_Secreto.txt"

He puesto la frase contraseña y ya está. Y nos sale este documento.

Luego una vez lo tengamos, tenemos que poner lo siguiente en la línea de comandos.

Y se nos crea un documento ASCII y tenemos los dos documentos, como se ve en la imágen.

Publicado por Alberto en 10:09 a. m. 0 comentarios

Etiquetas: SIF : Ejercicio 4.11

SIF: Ejercicio 4.9

Publicado por Alberto en 9:35 a. m. 0 comentarios

Etiquetas: SIF : Ejercicio 4.9

Joomla: practica 2

17 feb 2011

Primero tenemos que irnos a contenido y a gestor de artículo.

Una vez aquí dentro, de los artículos creamos uno nuevo que se llame Inicio, que es el primero que saldra en nuestra páguina.

Luego le damos a nuevo, y ponemos artículo y le damos a la opción Presentación de la página principal del blog.

Una vez creado y configurado como queramos, lo buscamos y le ponemos la estreya de predeterminado, así pasará a ser nuestra páguina principal.

Una vez hecho esto nuestra páguina principal se muestra así.

Luego en nuestra página principal se muestran todos los artícluos en una lista como se muestra en la fotografía de abajo. Y el último link, es una que he creado para que vaya a los artículos más visitados.

Publicado por Alberto en 9:35 a. m. 0 comentarios

Etiquetas: Joomla: practica 2